Dans la demande croissante actuelle pour la gestion de comptes multiples et l’automatisation, de plus en plus d’utilisateurs choisissent entre les « Cloud Phones » et les « Navigateurs Anti-Detection », mais beaucoup ne savent pas lequel est le meilleur. Bien que les deux outils prennent en charge les opérations multi-comptes et l’isolation des environnements, ils diffèrent par leurs principes techniques, leur utilisation et leurs scénarios d’application.

Différents outils répondent à différents besoins, et choisir le mauvais pourrait affecter votre efficacité. Cet article expliquera systématiquement les principales différences entre les Cloud Phones et les Navigateurs Anti-Detection, vous aidant à décider rapidement quel outil convient à votre scénario.

Qu’est-ce qu’un Cloud Phone ?

Cloud Phone, également appelé téléphone virtuel, téléphone Android basé sur le cloud ou appareil mobile cloud, est une instance du système Android fonctionnant sur un serveur cloud. Les utilisateurs peuvent contrôler à distance le cloud phone via PC, web ou application mobile, en obtenant les mêmes fonctions qu’un téléphone physique.

Cas d’utilisation courants :

- Gestion de comptes pour vidéos courtes, distribution de contenu

- Opérations massives pour studios de jeux

- Exécution de scripts d’automatisation, tâches 24/7

Qu’est-ce qu’un Navigateur Anti-Detection ?

Un Navigateur Anti-Detection est un outil pour l’isolation de comptes web, la protection contre les bannissements et le suivi. Il simule différentes empreintes d’appareil (comme User-Agent, Canvas, WebGL, langue, fuseau horaire, etc.), faisant en sorte que chaque environnement de navigateur se comporte comme un appareil indépendant.

Cas d’utilisation courants :

- Gestion de boutiques e-commerce transfrontalières (ex : Shopify)

- Gestion de réseaux sociaux à l’international (ex : TikTok, Facebook, Twitter)

- Campagnes publicitaires en masse et collaboration d’équipe

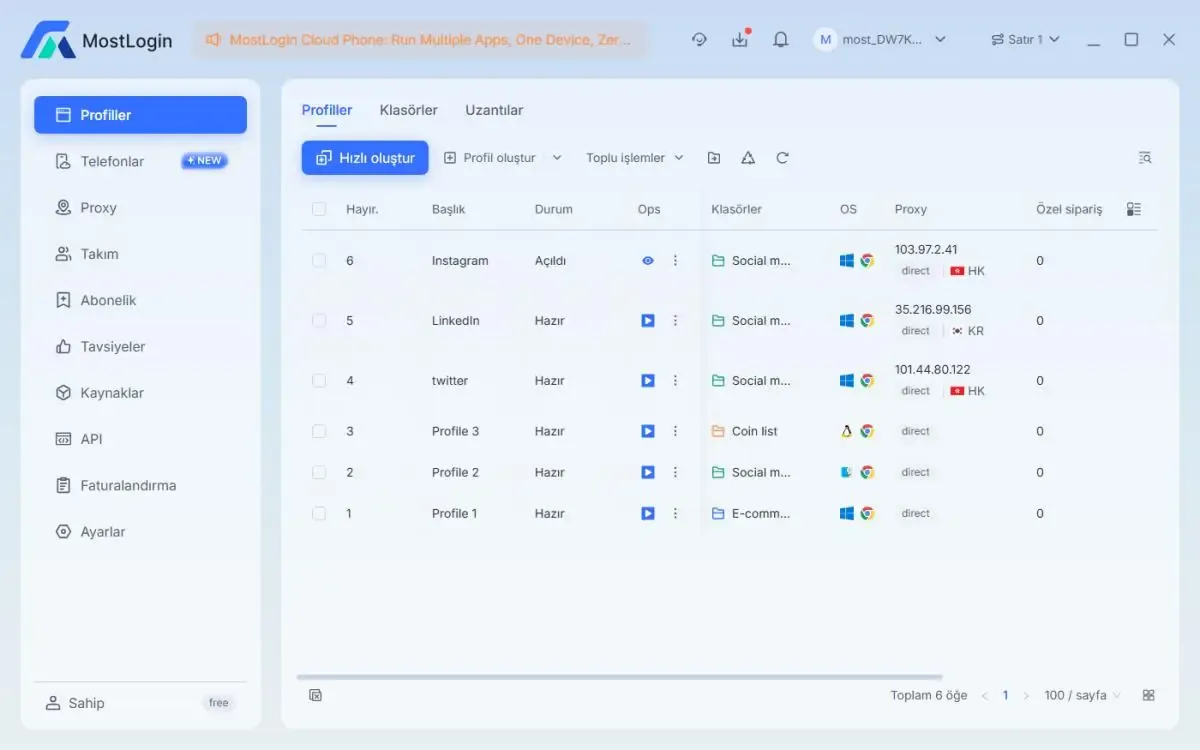

Parmi eux, MostLogin se distingue comme un Navigateur Anti-Detection leader, offrant des paramètres d’empreinte personnalisables ainsi qu’une intégration de proxy IP, des scripts d’automatisation et la collaboration en équipe, faisant de lui l’un des outils de gestion multi-comptes les plus populaires aujourd’hui.

Principales différences entre Cloud Phones et Navigateurs Anti-Detection

| Dimension de comparaison | Cloud Phone | Navigateur Anti-Detection | Points sensibles / Scénarios utilisateurs |

|---|---|---|---|

| Environnement simulé | Système Android/iOS virtuel complet, prend en charge les apps et navigateurs | Simulation uniquement navigateur, fonctionne dans le cloud, prend en charge plusieurs instances de navigateur | Utilisateurs devant gérer à la fois des applications mobiles et du contenu web |

| Masquage des empreintes | Limité, dépend de l’environnement système | Masquage avancé des empreintes, cache l’IP, les infos appareil et empreintes navigateur | Utilisateurs préoccupés par les bannissements ou le contrôle des risques |

| Isolation des comptes | Chaque cloud phone équivaut à un appareil séparé, gourmand en ressources, démarrage lent | Plusieurs comptes isolés sur un seul appareil, léger, changement rapide | Vendeurs transfrontaliers, gestionnaires de réseaux sociaux avec de nombreux comptes |

| Scénarios adaptés | Opérations d’apps, jeux mobiles, lecture vidéo, simulation complète du système | Réseaux sociaux multi-comptes, campagnes publicitaires, publication de contenu, contournement YouTube/VPN | Utilisateurs ayant besoin d’opérations en masse à faible coût et stables |

| Cible principale | Applications mobiles, navigateurs | Sites web, plateformes sociales, systèmes de gestion publicitaire | Utilisateurs réduisant la dépendance au matériel et les coûts |

| Performance & Vitesse | Gourmand en ressources, démarrage lent, mieux pour tâches uniques | Démarrage rapide, léger, exécute plusieurs instances | Utilisateurs nécessitant des opérations par lots efficaces avec peu d’attente |

| Sécurité | Bonne isolation des comptes, mais vulnérabilités possibles au niveau système | Isolation au niveau navigateur avec masquage IP/empreintes, réduit les risques de bannissement | Utilisateurs préoccupés par les bannissements ou anomalies de trafic |

| Coût | Coût plus élevé pour louer ou construire des cloud phones | Paiement par instance/compte, coût inférieur | Utilisateurs recherchant un coût réduit et un meilleur ROI |

| Scalabilité | Prend en charge l’automatisation des apps, flexible | Prend en charge plusieurs comptes, emplacements et empreintes d’appareil | Utilisateurs nécessitant de la flexibilité sur les marchés et plateformes |

Avantages et inconvénients des Cloud Phones

Avantages

- Environnement mobile complet, utilisation intuitive

- Contrôle à distance, bonne isolation des comptes

- Prend en charge toutes sortes d’applications, presque identique aux appareils réels

Inconvénients

- Coûts plus élevés (frais en fonction du temps/utilisation)

- Performance dépend du matériel cloud

- Nécessite un réseau stable, latence possible

Avantages et inconvénients des Navigateurs Anti-Detection

Avantages

- Isolation complète des comptes avec empreintes uniques, cookies, cache, IP, etc.

- Exécute plusieurs instances de navigateur en douceur, idéal pour la gestion à grande échelle

- Parfait pour le travail en équipe avec permissions, environnements partagés et journaux

- Fonctionne sur toutes les plateformes web comme Facebook, Shopify, X/Twitter, etc.

Inconvénients

- Support limité pour les opérations complexes

- Restreint aux environnements navigateur, ne peut pas exécuter d’applications natives

- Risque de détection ou de bannissement si mal configuré

Choisir le bon outil selon vos besoins

- Quand utiliser les Cloud Phones

Idéal pour l’utilisation d’applications mobiles, comme la gestion de comptes vidéos courtes, la lecture vidéo ou la distribution de contenu. Les cloud phones simulent des appareils réels et conviennent mieux à l’automatisation mobile. - Quand utiliser les Navigateurs Anti-Detection

Idéal pour les tâches web comme le e-commerce, la gestion TikTok ou les publicités Facebook. Chaque compte bénéficie d’un environnement sécurisé et isolé, réduisant les risques de bannissements massifs.

? Par exemple, le Navigateur Anti-Detection MostLogin combine simulation d’empreintes d’appareils réels + proxy IP + isolation des cookies pour créer un écosystème multi-comptes stable.

FAQ

Qu’est-ce qu’une « empreinte » dans un Navigateur Anti-Detection ?

Une « empreinte » désigne l’ensemble des données matérielles et logicielles exposées par votre navigateur, incluant mais non limité à User-Agent, fuseau horaire, langue, empreinte Canvas, polices, résolution d’écran et plugins. Les plateformes l’utilisent généralement pour identifier les appareils.

Les Cloud Phones sont-ils sûrs ? Les plateformes peuvent-ils les détecter ?

La plupart des fournisseurs légitimes de cloud phones proposent des appareils virtuels indépendants avec une bonne isolation des comptes, les rendant plus sûrs que de connecter plusieurs comptes sur un téléphone physique. Cependant, il est toujours important de choisir un fournisseur fiable et de ne pas violer les règles de la plateforme.

Pourquoi MostLogin est-il recommandé pour la gestion multi-comptes ?

Parce que MostLogin n’est pas seulement un Navigateur Anti-Detection—c’est une plateforme complète de gestion multi-comptes. Il prend en charge des paramètres détaillés d’empreinte, la gestion intégrée des navigateurs, l’intégration de proxy IP, la collaboration en équipe et les scripts d’automatisation. Il aide à prévenir les bannissements, à rationaliser la gestion et à augmenter l’efficacité pour les vendeurs transfrontaliers, les gestionnaires de réseaux sociaux et les opérateurs publicitaires.

Les Cloud Phones peuvent-ils rester en ligne 24/7 ?

Oui. Les cloud phones peuvent fonctionner en arrière-plan en continu. Même si vous éteignez votre PC ou mobile, l’appareil cloud reste en ligne, parfait pour l’automatisation, la gestion de comptes ou l’hébergement de tâches.

? Meilleur en 2025 Cloud Phone - MostLogin

MostLogin Cloud Phone offre un environnement mobile indépendant et isolé pour une gestion multi-comptes sécurisée et efficace.

Pour plus de détails, consultez les documents d’aide officiels