À l'ère d'internet mobile, protéger la vie privée et la sécurité en ligne est devenu une priorité pour les utilisateurs. Une adresse IP agit comme "l'identité en ligne" d'un appareil, révélant non seulement votre localisation, mais permettant aussi aux annonceurs, hackers ou sites web de suivre votre activité.

En 2026, avec l'accent croissant mis sur la confidentialité par les applications mobiles et services en ligne, les méthodes pour masquer les adresses IP se diversifient. Cet article résume plusieurs façons courantes de cacher votre IP et vous aide à choisir la bonne approche.

1. Qu'est-ce qu'une adresse IP mobile ?

Une adresse IP est un identifiant unique attribué à un appareil lorsqu'il se connecte à internet. Sur les appareils mobiles, les IP sont généralement fournies par l'opérateur mobile ou le réseau Wi-Fi utilisé.

Que vous diffusiez du contenu ou naviguiez sur des sites web, chaque requête réseau utilise une adresse IP pour acheminer et identifier la connexion.

2. Pourquoi devez-vous cacher votre adresse IP ?

1. Protection de la vie privée

- Une adresse IP peut révéler votre ville, votre fournisseur d'accès et, dans certains cas, être liée à vos comptes personnels.

- Masquer votre IP réduit le risque d'être suivi ou d'exposer vos données personnelles.

2. Accès à du contenu restreint

- Certaines applications et sites web restreignent le contenu selon la localisation géographique, comme les plateformes de streaming ou les sites d'actualité.

- En cachant votre IP, vous pouvez accéder à du contenu normalement indisponible dans votre région.

3. Moyens courants pour cacher votre IP sur mobile

1. Utiliser un VPN (Réseau Privé Virtuel)

Un VPN dirige votre trafic internet via un tunnel crypté vers un serveur tiers, masquant efficacement votre IP réelle.

2. Utiliser un serveur proxy

Un serveur proxy agit comme intermédiaire. Lorsque votre appareil envoie des requêtes via le proxy, votre IP réelle est cachée. Vous pouvez configurer un proxy pour certaines applications ou pour tout le système.

Les sites que vous visitez verront uniquement l'adresse IP du proxy, pas la vôtre.

3. Changer de réseau mobile

Les adresses IP sont attribuées par les réseaux. Passer du Wi-Fi aux données mobiles peut, dans une certaine mesure, modifier ou masquer votre IP.

"Cacher une IP" n'est pas aussi efficace qu'un "Environnement Mobile Indépendant"

Bien que les IP proxy puissent masquer votre empreinte en ligne, la demande croissante pour les opérations multi-comptes a montré que le véritable défi n'est pas seulement de cacher une IP, mais de garantir une isolation réelle au niveau de l'appareil.

Exemples courants :

- Plusieurs comptes connectés depuis le même appareil peuvent être identifiés comme provenant d'une seule source.

- Même après avoir changé d'IP, les comptes peuvent rencontrer des vérifications ou des blocages.

- Les données locales ou paramètres partagés du système peuvent déclencher les systèmes de contrôle des risques des plateformes.

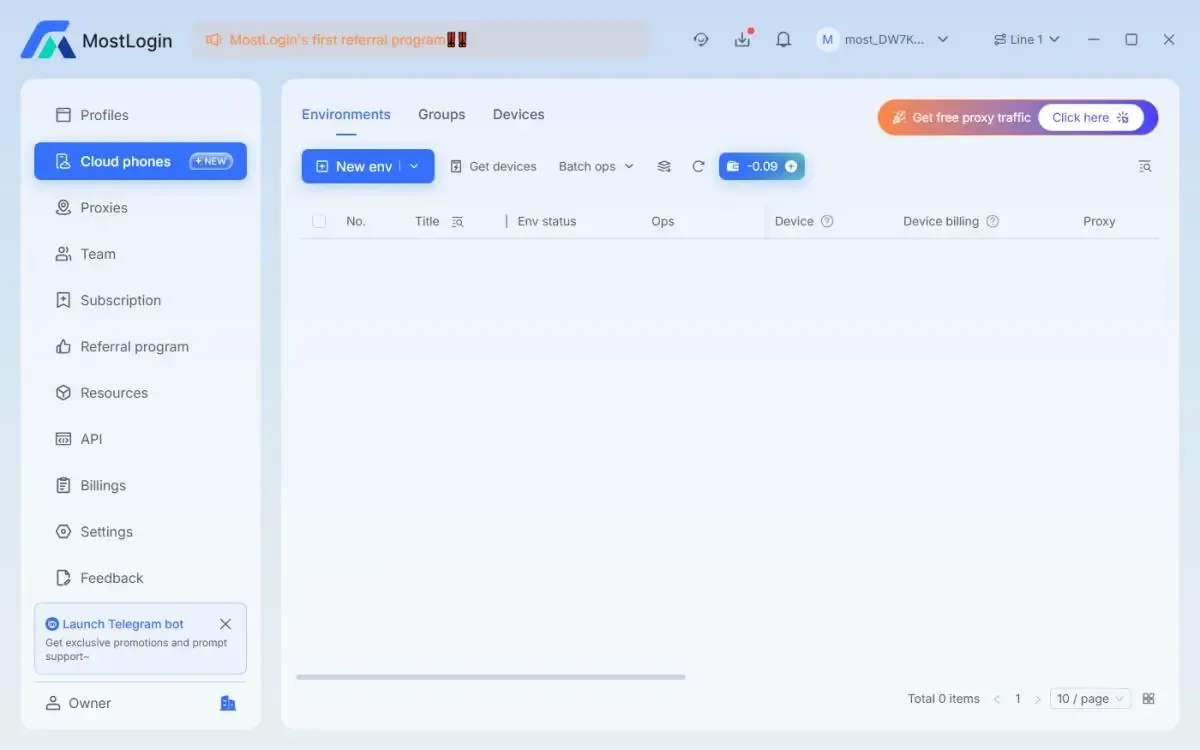

MostLogin Cloud Phone : Une solution d'environnement mobile indépendant

Avec le renforcement des règles pour l'utilisation multi-comptes sur les réseaux sociaux, gérer plusieurs comptes ou utiliser la même IP sur différents appareils et réseaux entraîne souvent des vérifications fréquentes, restrictions ou blocages.

Téléphone cloud MostLogin est une solution de gestion cloud dédiée spécialement aux opérations multi-comptes. Chaque environnement peut être configuré avec une IP indépendante, garantissant une isolation complète entre comptes.

Les utilisateurs peuvent créer et gérer plusieurs appareils mobiles virtuels dans le cloud, en conservant des données, stockages et informations système séparés pour chaque compte afin de réduire les risques liés aux environnements partagés.

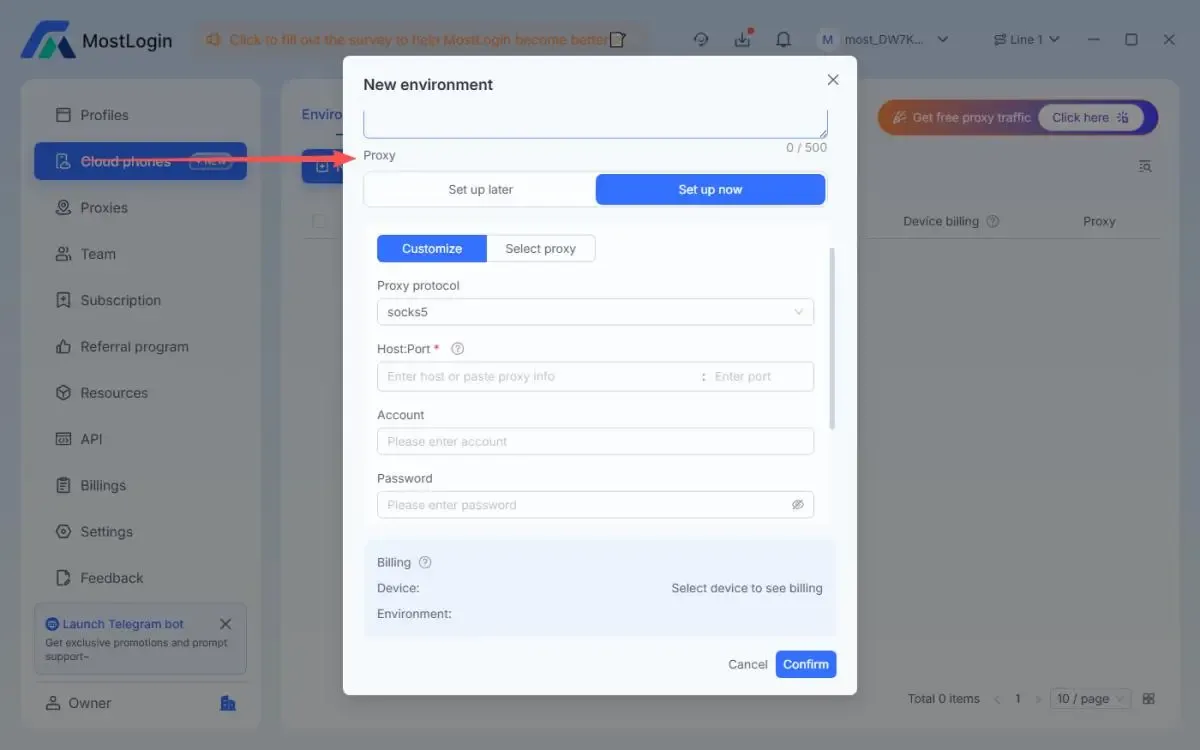

MostLogin Cloud Phone prend en charge la configuration de proxy personnalisée, permettant à chaque appareil de maintenir un point de terminaison proxy unique avec un routage réseau et une localisation géographique indépendants.

Comment configurer un proxy sur un appareil cloud ?

1. Choisissez le bon type de proxy : Sélectionnez un proxy adapté à vos besoins, comme des IP résidentielles ou des IP de centres de données.

2. Configurez le proxy : Saisissez le protocole, l'hôte, le port, le nom d'utilisateur et le mot de passe dans l'environnement MostLogin Cloud Phone.

3. Mettez à jour les adresses IP régulièrement : La rotation périodique des IP réduit les risques de suivi.

4. Surveillez la sécurité des comptes : Vérifiez en continu l'activité associée à chaque IP pour détecter tout comportement anormal.

Conclusion

Il existe de nombreuses façons de cacher votre IP sur mobile, chacune adaptée à différents scénarios. Pour gérer plusieurs comptes sociaux dans un environnement stable et sécurisé, combiner MostLogin Cloud Phone avec une configuration proxy est une solution fiable pour une gestion multi-comptes sûre à long terme.

? Meilleur Cloud Phone en 2026 · MostLogin

MostLogin Cloud Phone offre un environnement mobile indépendant et isolé pour aider les utilisateurs à gérer plusieurs comptes en toute sécurité et efficacement.

Pour toute question d'utilisation, veuillez consulter la documentation officielle.